작업 환경

- VMware Workstation Pro (17.6.2 ver)

- Server

- Rocky_Linux(8.10 ver) : NAT

| U-03 (상) | 1. 계정관리 > 1.3 계정 잠금 임계값 설정 |

| 취약점 개요 | |

| 점검 내용 | 사용자 계정 로그인 실패 시 계정잠금 임계값이 설정되어 있는지 점검 |

| 점검 목적 | 계정탈취 목적의 무작위 대입 공격 시 해당 계정을 잠금하여 인증 요청에 응답하는 리소스 낭비를 차단하고 대입 공격으로 인한 비밀번호 노출 공격을 무력화하기 위함 |

| 보안 위협 | 패스워드 탈취 공격(무작위 대입 공격, 사전 대입 공격, 추측 공격 등)의 인증 요청에 대해 설정된 패스워드와 일치 할 때까지 지속적으로 응답하여 해당 계정의 패스워드가 유출 될 수 있음 |

| 판단 기준 | 양호 : 계정 잠금 임계값이 10회 이하의 값으로 설정되어 있는 경우 취약 : 계정 잠금 임계값이 설정되어 있지 않거나, 10회 이하의 값으로 설정되지 않은 경우 |

■ LINUX

- Step 1) "/etc/pam.d/system-auth" 파일 열기

- Step 2) 아래와 같이 수정

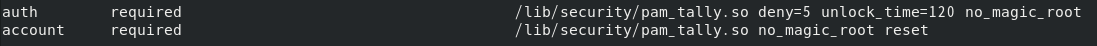

- auth required /lib/security/pam_tally.so deny=5 unlock_time=120 no_magic_root

- account required /lib/security/pam_tally.so no_magic_root reset

-

더보기auth : 인증 단계에서 이 설정을 적용함required : 이 모듈이 반드시 실행되어야 하며, 실패하면 인증이 거부됨 /lib/security/pam_tally.so : 로그인 시도 횟수를 추적하는 PAM 모듈 deny=5 : 로그인 실패가 5번일 경우 계정 잠금 unlock_time=120 : 잠금 후 120초 후 자동으로 잠금 해제no_magic_root : 루트 사용자는 로그인 실패 횟수 제한 및 계정 잠금 설정을 우회

-

더보기account : PAM 모듈 체인 중 하나로, 사용자 인증이 완료된 후, 계정 상태를 검증 required : 이 모듈이 반드시 실행되어야 하며, 실패하면 인증이 거부됨 /lib/security/pam_tally.so : 로그인 실패 추적과 관련된 작업을 수행 no_magic_root : 루트 사용자는 로그인 실패 횟수 제한 및 계정 잠금 설정을 우회 reset : 접속 시도 성공 시 실패한 횟수 초기화

'주요정보통신기반시설가이드 > LINUX 취약점 점검' 카테고리의 다른 글

| [U-06(상)] 2. 파일 및 디렉토리 관리 > 2.2 파일 및 디렉터리 소유자 설정 (0) | 2025.04.12 |

|---|---|

| [U-05(상)] 2. 파일 및 디렉토리 관리 > 2.1 root홈, 패스 디렉터리 권한 및 패스 설정 (0) | 2025.04.10 |

| [U-04(상)] 1. 계정관리 > 1.4 패스워드 파일 보호 (0) | 2025.04.10 |

| [U-02(상)] 1. 계정관리 > 1.2 패스워드 복잡성 설정 (0) | 2025.04.09 |

| [U-01(상)] 1. 계정관리 > 1.1 root 계정 원격 접속 제한 (0) | 2025.04.08 |