작업 환경

- VMware Workstation Pro (17.6.2 ver)

- Server

- Rocky_Linux(8.10 ver) : NAT

| U-02 (상) | 1. 계정관리 > 1.2 패스워드 복잡성 설정 |

| 취약점 개요 | |

| 점검 내용 | 시스템 정책에 사용자 계정(root 및 일반계정 모두 해당) 패스워드 복잡성 관련 설정이 되어 있는지 확인 |

| 점검 목적 | 패스워드 복잡성 관련 정책이 설정되어 있는지 점검하여 비인가자의 공격(무작위 대입 공격, 사전 대입 공격 등)에 대비가 되어 있는지 확인하기 위함 |

| 보안 위협 | 복잡성 설정이 되어있지 않은 패스워드는 사회공학적인 유추가 가능 할 수 있으며 암호화된 패스워드 해시값을 무작위 대입공격, 사전대입 공격 등으로 단시간에 패스워드 크렉이 가능함 |

| 판단 기준 |

양호 : 패스워드 최소길이 8자리 이상, 영문·숫자·특수문자 최소 입력 기능이 설정된 경우 취약 : 패스워드 최소길이 8자리 이상, 영문·숫자·특수문자 최소 입력 기능이 설정되지 않은 경우 |

부적절한 패스워드 유형

1. 사전에 나오는 단어나 이들의 조합

2. 길이가 너무 짧거나, NULL(공백)인 패스워드

3. 키보드 자판의 일련의 나열 (예) abcd, qwert, etc

4. 사용자 계정 정보에서 유추 가능한 단어들 → 지역명, 부서명, 계정명, 사용자 이름의 이니셜, root, rootroot, root123, admin 등

패스워드 관리 방법

1. 영문, 숫자, 특수문자를 조합하여 계정명과 상이한 8자 이상의 패스워드 설정

※ 다음 각 목의 문자 종류 중 2종류 이상을 조합하여 최소 10자리 이상 또는, 3종류 이상을 조합하여

최소 8자리 이상의 길이로 구성

가. 영문 대문자(26개)

나. 영문 소문자(26개)

다. 숫자(10개)

라. 특수문자(32개)

2. 시스템마다 상이한 패스워드 사용

3. 패스워드를 기록해 놓을 경우 변형하여 기록

LINUX - RHEL5

- Step1) 패스워드 복잡성 설정 파일 확인

- "/etc/pam.d/system-auth" ,"/etc/login.defs" 내용을 내부 정책에 맞도록 편집

- Step2) "/etc/pam.d/system-auth" 파일 설정

- 아래 사진을 예시로 패스워드 정책 설정

LINUX - RHEL7

- Step 1) 패스워드 복잡성 설정 파일 확인

- "/etc/security/pwquality.conf" 파일 수정

LINUX - RHEL8

- Rocky Linux는 RHEL8 계열이므로 다음을 참고하여 수정한다.

- Step 1) 패스워드 복잡성 설정 파일 확인

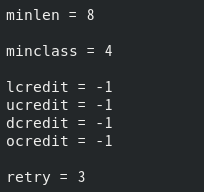

- "/etc/security/pwquality.conf" 파일 수정

| 권장 값 | 기능 | 설명 |

| minlen = 8 | 최소 패스워드 길이 설정 | 최소 8자리 이상 설정 |

| minclass = 4 | 패스워드에 4개의 문자 클래스를 요구 | 소문자, 대문자, 숫자, 특수문자 포함 |

| lcredit=-1 | 최소 소문자 요구 | 최소 소문자 1자 이상 요구 |

| ucredit = -1 | 최소 대문자 요구 | 최소 대문자 1자 이상 요구 |

| dcredit = -1 | 최수 숫자 요구 | 최소 숫자 1자 이상 요구 |

| ocredit = -1 | 최소 특수문자 요구 | 최소 특수문자 1자 이상 요구 |

'주요정보통신기반시설가이드 > LINUX 취약점 점검' 카테고리의 다른 글

| [U-06(상)] 2. 파일 및 디렉토리 관리 > 2.2 파일 및 디렉터리 소유자 설정 (0) | 2025.04.12 |

|---|---|

| [U-05(상)] 2. 파일 및 디렉토리 관리 > 2.1 root홈, 패스 디렉터리 권한 및 패스 설정 (0) | 2025.04.10 |

| [U-04(상)] 1. 계정관리 > 1.4 패스워드 파일 보호 (0) | 2025.04.10 |

| [U-03(상)] 1.계정관리 > 1.3 계정 잠금 임계값 설정 (0) | 2025.04.10 |

| [U-01(상)] 1. 계정관리 > 1.1 root 계정 원격 접속 제한 (0) | 2025.04.08 |